Mejora de resiliencia ante APT

Tabla de contenidos

La Mejora de resiliencia ante APT aún capacidades ofensivas y defensivas para optimizar las capas defensivas de una organización

El uso del término APT, o advanced persistent threat, se ha vuelto cada vez más habitual para referirse a las nuevas amenazas avanzadas y dirigidas a las que se enfrentan las organizaciones.

Detrás de estas amenazas se pueden encontrar distintos actores, desde gobiernos extranjeros hasta grupos activistas, pasando por empresas de la competencia que buscan robar el I+D, la información corporativa o dañar en un momento futuro la infraestructura TIC, por ejemplo, desplegando un ransomware.

El riesgo de un APT en las empresas reside en la dificultad de su identificación, lo que puede permitir que éste persista durante un largo periodo de tiempo en los sistemas corporativos, permitiendo a los operadores del APT la realización de acciones maliciosas contra los intereses de una organización.

Enfoque general para acelerar las capacidades defensivas frente a APT

¿Cómo de resiliente es una organización frente a un APT dirigido? ¿Están las capas defensivas lo suficientemente optimizadas para responder adecuadamente ante un ataque tan sofisticado?

La Mejora de Resiliencia ante APT aúna capacidades ofensivas como las que podría llevar a cabo los servicios de Red Team con las capacidades defensivas que podría sugerir un equipo de Threat Hunting, ayudando no sólo a contestar las preguntas anteriormente expuestas, si no a acelerar y optimizar las capacidades defensivas tanto en materia de detección como de contención y respuesta.

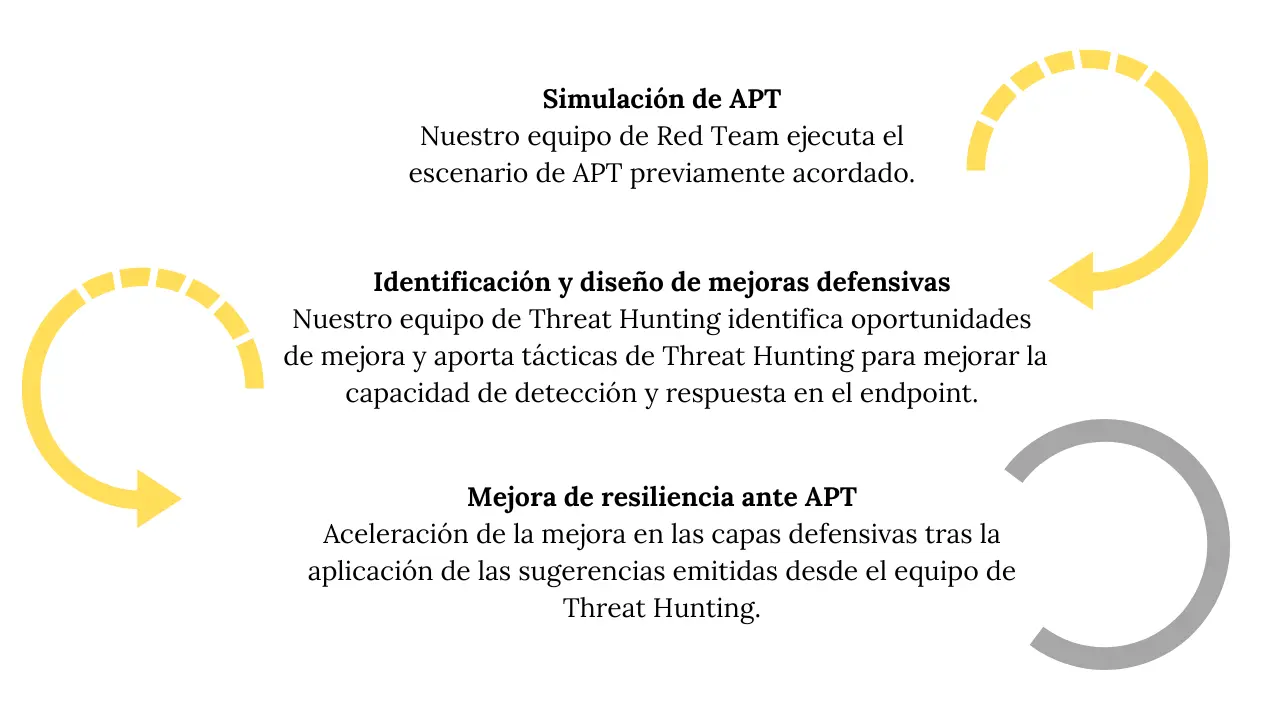

El proceso de aceleración de capas de detección y respuesta frente a un APT implica la ejecución de la siguiente secuencia de actividades para la mejor integración de las técnicas ofensivas de un APT en las capas defensivas:

Enfoque particular de compromiso mediante APT

Un compromiso mediante APT conlleva un ataque dirigido y altamente especializado contra una organización, diseñado para mantener acceso continuado en el tiempo. Este tipo de ejercicios se caracterizan por la utilización de distintos vectores de entrada, como podrían ser vulnerabilidades de día 0 o ataques de phishing contra empleados específicos de una organización, entre otros.

El diseño definitivo del ejercicio de compromiso mediante APT debe ser acordado con antelación al comienzo del mismo y requiere contar con malware avanzado de sofisticadas capacidades de infección, toma de contol de equipos comprometidos, ocultación de actividad maliciosa, pivoting para realizar movimientos laterales, elevación de privilegios y persistencia, entre otras cualidades, y un equipo altamente especializado capaz de operar el servicio.

Durante la ejecución del ejercicio de compromiso mediante APT el equipo de Tarlogic Security realiza, de forma controlada, un ataque dirigido contra una organización con el objetivo de obtener acceso a su infraestructura corporativa a través de los vectores de entrada previamente acordados y desplegar un APT especialmente diseñado para:

- Infectar sistemas corporativos.

- Realizar movimientos laterales sobre sistemas de la organización.

- Elevar privilegios allá donde se requiera.

- Mantener persistencias que permitan el control de los equipos comprometidos a lo largo del tiempo.

- Realización de actividades de impacto previamente acordadas, tales como:

- Identificar y exfiltrar información sensible

- Despliegue de Ransomware

- Cualquier otra acción de impacto previamente acordada

Enfoque particular para identificar y diseñar oportunidades de mejora de resiliencia ante APT

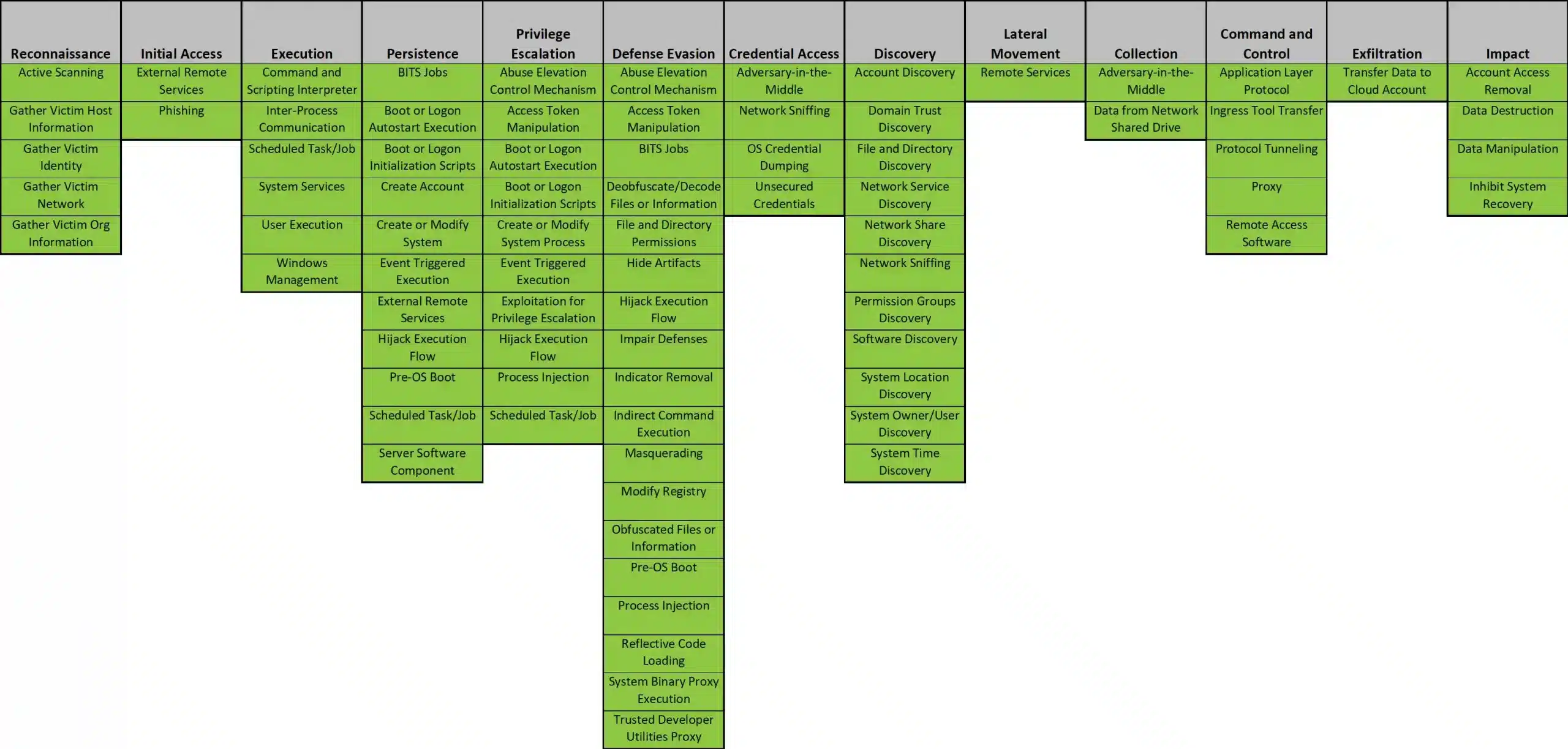

Nuestro equipo de Threat Hunting monitoriza constantemente los principales APT y estudia las TTP que éstos puedan llegar a utilizar, construyendo a su paso una importante base de conocimiento Threat Hunting Intelligene™ fácilmente exportable a cualquier organización.

Debido a que el día a día del equipo de Threat Hunting está focalizado en el researching de técnicas maliciosas y la identificación y diseño de oportunidades de detección, esto nos posiciona como un acelerador imprescindible para aplicar todo nuestro conocimiento defensivo frente a ataques de APT.

De este modo, y en tanto en cuanto se testeen nuevas TTP empleadas por APT y se diseñen las mejoras pertinentes de detección, estaremos ayudando a las organizaciones a forjar sólidas capacidades de defensa. Este enfoque nos ha permitido aportar estrategias de Threat Hunting Proactivo para la detección de los principales APT empleados en la actualidad y que se resume a continuación:

Para cada TTP empleada por el APT deberíamos cuestionarnos las siguientes preguntas para determinar el nivel de resiliencia de una organización:

- ¿Existe telemetría asociada a la TTP?

- ¿Se ha generado una alerta o existe un proceso eficaz para detectar la TTP y confirmar su carácter malicioso?

- ¿Se ha investigado el caso hasta llegar tanto a la causa raíz del compromiso como a conocer el impacto total recibido?

Muchas organizaciones solo son capaces de contestar afirmativamente a la primera de las preguntas, lo cual significa que la organización dispone de la tecnología necesaria para afrontar con éxito un APT, pero no es capaz de utilizarla de manera efectiva. Sobrepasar este estado de resiliencia es uno de sus principales retos que observamos en la actualidad de ahí que sea de gran valor añadido implementar la Mejora de la resiliencia ante APT.

Beneficios de un ejercicio de compromiso mediante APT

En línea con lo expuesto, nuestro enfoque de ejercicio de compromiso mediante APT maximiza que todo el valor aportado por el ejercicio sea absorbido por las capas defensivas. Esto permite aprovechar al máximo la inversión dedicada a este tipo de ejercicios ya que:

- Permite evaluar el riesgo ante un sofisticado ataque dirigido.

- Ayuda a conocer las capacidades de detección y respuesta ante APT, y por lo tanto objetivar el nivel de resiliencia de una organización con respecto a ataques dirigidos.

- Estima el nivel de madurez de capacidades defensivas de la organización y la coordinación de los distintos equipos y sus procesos de respuesta a incidentes mediante la detección, contención y mitigación del riesgo ante este tipo de amenazas.

- Identifica posibilidades de mejora de las capas defensivas, tanto a nivel de controles técnicos como procedimentales.

- Acelera el entrenamiento de equipos de Blue Team, Threat Hunting o SOC con los que pueda contar la organización.